Mein Home Lab (2.0) – Ein detaillierter Blick hinter die Kulissen

Einleitung: Warum ein Home Lab – Leidenschaft, Lernen und Kontrolle

In einer zunehmend vernetzten Welt, in der digitale Infrastruktur allgegenwärtig ist, wächst das Bedürfnis vieler Technikbegeisterter, die Kontrolle über ihre eigenen Daten und Dienste zu behalten. Für mich ist mein Home Lab, liebevoll 'Version 2.0' genannt, weit mehr als nur eine Ansammlung von Hardware. Es ist mein persönliches Testfeld, meine Lernplattform und mein kreativer Raum, um komplexe IT-Szenarien zu erforschen und umzusetzen.

Die Motivation hinter diesem Aufbau ist vielschichtig: Zum einen ermöglicht es mir, mein Wissen im Bereich Netzwerktechnik, Virtualisierung und Systemadministration kontinuierlich zu erweitern. Zum anderen bietet es die Freiheit, eigene Dienste und Anwendungen zu hosten, ohne auf externe Cloud-Anbieter angewiesen zu sein. Das bedeutet mehr Datenschutz, mehr Kontrolle und die Möglichkeit, maßgeschneiderte Lösungen für meine spezifischen Bedürfnisse zu entwickeln. In diesem Artikel nehme ich Sie mit auf eine detaillierte Tour durch die einzelnen Komponenten meines Home Labs und erkläre deren Rolle und Funktion.

Das Rückgrat des Netzwerks: Router, Firewalls und Switche

Ein robustes und intelligent aufgebautes Netzwerk bildet das Fundament jedes leistungsfähigen Home Labs. Meine Konfiguration ist darauf ausgelegt, maximale Flexibilität, Redundanz und Sicherheit zu gewährleisten.

Internetzugang und Redundanz: FritzBox & MikroTik wAPR-2nD (LTE)

- Die FritzBox 7490 (Version: 7.57) dient als mein primärer Internetzugangspunkt. Sie ist bekannt für ihre Zuverlässigkeit und Benutzerfreundlichkeit und versorgt das gesamte Haus mit grundlegender Konnektivität.

- Ergänzt wird sie durch einen MikroTik wAPR-2nD (LTE Router). Dieser spielt eine entscheidende Rolle für die Redundanz meiner Internetverbindung. Sollte meine DSL-Leitung ausfallen, schaltet mein System (über die pfSense-Firewall) automatisch auf die LTE-Verbindung um, um eine kontinuierliche Verfügbarkeit meiner Dienste zu gewährleisten. Dies ist besonders wichtig für Smart-Home-Anwendungen und Remote-Zugriffe.

Professionelle Netzwerkverwaltung mit MikroTik

Für erweiterte Routing- und Switching-Anforderungen setze ich stark auf die Produkte von MikroTik. Ihre RouterOS-Software bietet eine enorme Tiefe an Konfigurationsmöglichkeiten, die weit über das hinausgehen, was Consumer-Router bieten:

- Der MikroTik RB750Gr3 (Hex) fungiert als leistungsfähiger Router für die Segmentierung meines internen Netzwerks und das Management spezifischer VLANs. Seine Robustheit und die niedrige Leistungsaufnahme machen ihn ideal für den 24/7-Betrieb.

- Der MikroTik CRS310-1G-5S-4S+ ist mein zentraler Managed Switch. Mit seinen SFP+-Ports ermöglicht er Hochgeschwindigkeitsverbindungen (10 Gbit/s) zu meinen Proxmox-Servern und anderen kritischen Komponenten, was für schnelle Datenübertragung und geringe Latenzzeiten unerlässlich ist.

- Der MikroTik RBwAPR-2nD ist speziell als dediziertes LoRa Gateway konfiguriert. Er dient als Brücke für meine Low-Power-IoT-Geräte und ermöglicht die Erfassung von Sensordaten über große Distanzen hinweg, ohne auf WLAN oder Zigbee angewiesen zu sein.

- Zwei MikroTik RB2011UiAS und ein MikroTik CRS106-1C-5S erweitern meine Switching-Kapazitäten und bieten zusätzliche PoE-Optionen. Sie sind strategisch platziert, um Netzwerkanschlüsse in Bereichen bereitzustellen, die eine stabile Kabelverbindung benötigen.

- Der vormals als LTE-Router genutzte TP-Link TL-MR6400 wird inzwischen für andere Testzwecke oder als Ersatzgerät vorgehalten und ist nicht mehr Teil meiner aktiven Primär-Infrastruktur.

UniFi Network: Zentralisierte WLAN- und Switching-Infrastruktur

Das UniFi-Ökosystem von Ubiquiti spielt eine zentrale Rolle für mein WLAN und einen Großteil meiner kabelgebundenen Endgeräte. Der größte Vorteil ist die nahtlose Integration und die zentrale Verwaltung aller Komponenten über eine einzige Oberfläche.

Das Herzstück: UniFi Dream Machine Pro (UDM Pro)

- Die UDM Pro (8 LAN + 1 WAN + 2 SFP+ Port Gateway) ist das Gehirn meiner UniFi-Infrastruktur. Sie vereint Router, Firewall, Network Controller, NVR (Network Video Recorder) und einen Switch in einem Gerät. Dies vereinfacht die Verwaltung erheblich und bietet gleichzeitig erweiterte Sicherheitsfunktionen wie Intrusion Detection/Prevention (IDS/IPS). Sie ist der zentrale Punkt, an dem mein internes UniFi-Netzwerk auf das Internet trifft (nach meiner pfSense Firewall).

UniFi Switches für Skalierbarkeit und PoE

- Der USW 24 G1 ist ein 24-Port Managed Switch mit 2 SFP-Ports und bildet den Hauptverteiler für die kabelgebundenen Geräte in meinem Haupt-Rack. Er ist die zentrale Verteilstelle für meine Server, NAS-Systeme und andere stationäre Geräte.

- Fünf USW Flex Mini 5-Port Switches sind strategisch im Haus verteilt. Diese kompakten Switches sind perfekt, um lokale Geräte wie Smart TVs, Spielekonsolen oder IoT-Hubs anzubinden, ohne lange Kabel durchs ganze Haus ziehen zu müssen.

- Der US8 (8 Port Switch mit einem PoE 48V Anschluss) und der US 8 150W (8 Port PoE mit 2 SFPs) sind meine primären Power over Ethernet (PoE)-Switches. Sie versorgen meine UniFi Access Points sowie weitere PoE-fähige Geräte (z.B. IP-Kameras) direkt über das Netzwerkkabel mit Strom und Daten, was die Installation erheblich vereinfacht.

- Der USW Flex (5 Port PoE Switch) ist ein robuster, wetterfester PoE-Switch, der sich ideal für Außenbereiche oder feuchte Umgebungen eignet, um dort PoE-Geräte zuverlässig anzubinden.

WLAN-Abdeckung und Roaming

- Der UAP AC Lite ist mein primärer Access Point für die allgemeine WLAN-Abdeckung im Innenbereich, der eine solide Performance für die meisten Endgeräte bietet.

- Der UAP AC M (Mesh WLAN) ist ein wetterfester Access Point, der sich ideal für den Außenbereich oder für Mesh-Erweiterungen eignet, um eine lückenlose WLAN-Abdeckung auch in entlegeneren Bereichen des Grundstücks zu gewährleisten. Dank UniFi-Controller ist ein nahtloses Roaming zwischen allen Access Points gewährleistet.

Dedizierte Sicherheit: Der pfSense PC

Die Netzwerksicherheit hat oberste Priorität. Anstatt sich auf die Firewall-Funktionen eines Consumer-Routers zu verlassen, habe ich einen dedizierten pfSense PC implementiert. Dies ermöglicht mir eine viel feinere Kontrolle über den gesamten Netzwerkverkehr und bietet erweiterte Sicherheitsfunktionen, die für ein Home Lab unerlässlich sind.

- Der XCY Fanless MiniPC dient als Hardware für pfSense. Mit einem Intel Celeron 2955U (1.40 GHz), 8GB DDR4 RAM, einer 64GB mSATA SSD für das Betriebssystem und einer zusätzlichen 250GB SSD für Logs und erweiterte Pakete bietet er ausreichend Leistung für meine Anforderungen.

- pfSense ermöglicht mir die Implementierung von Multi-WAN (für die Nutzung von FritzBox und MikroTik wAPR-2nD), detaillierten Firewall-Regeln, VLAN-Routing, VPN-Server und -Clients, Intrusion Detection Systems (IDS) und vieles mehr. Dadurch kann ich meinen Netzwerkverkehr genau analysieren, unerwünschte Zugriffe blockieren und sichere Verbindungen nach außen herstellen.

Speichermedien: Synology und Terramaster NAS für Datenintegrität

Daten sind das Herzstück jedes Home Labs, sei es für persönliche Dateien, Medienbibliotheken oder Backups. Um eine hohe Verfügbarkeit und Sicherheit meiner Daten zu gewährleisten, setze ich auf eine Kombination aus verschiedenen Network Attached Storage (NAS)-Systemen.

Synology NAS: Vielseitigkeit und Benutzerfreundlichkeit

- Meine Synology DS120j mit einer 6TB Western Digital HDD dient als 'Backup 2.2'. Sie ist meine zweite Stufe der Datensicherung, auf der weniger kritische, aber dennoch wichtige Daten und Langzeitarchive abgelegt werden. Synology-Geräte sind bekannt für ihre benutzerfreundliche Oberfläche und umfangreichen Softwarepakete.

- Die Synology DS218j, bestückt mit einer 4TB Western Digital HDD und einer 2TB Western Digital HDD, ist mein dediziertes 'Medien NAS'. Hier lagere ich meine gesamte Sammlung an Filmen, Serien und Musik, die ich über meinen Plex Medienserver streame. Die RAID1-Konfiguration (Mirroring) bietet hierbei eine grundlegende Redundanz, falls eine Festplatte ausfallen sollte.

Terramaster: Robuste Backup-Lösung

- Ein Terramaster F2-212, ausgestattet mit einer 6TB HDD und einer 8TB Toshiba HDWG480, fungiert als 'Backup 3.0'. Dieses System ist für die kritischsten Backups meiner Proxmox-Server und wichtiger Konfigurationsdateien vorgesehen. Es bildet die dritte und letzte Stufe meiner Backup-Strategie, um sicherzustellen, dass ich auch bei größeren Problemen meine Daten wiederherstellen kann.

Wichtiger Hinweis zur Backup-Strategie: Die mehrstufige Backup-Strategie (verschiedene NAS-Systeme und Backups der VMs) ist entscheidend. Sie folgt dem Prinzip der 3-2-1-Regel: mindestens 3 Kopien der Daten, auf 2 verschiedenen Medientypen, und 1 Kopie außerhalb des Standortes (extern oder Cloud, wenn auch derzeit noch nicht vollständig umgesetzt).

Die Workhorses: Proxmox Server – Zentrum der Virtualisierung

Die Proxmox-Server sind das Herzstück meines Home Labs, da sie die Virtualisierungsumgebung bereitstellen, auf der alle meine wichtigen Dienste und Anwendungen laufen. Proxmox VE (Virtual Environment) ist eine leistungsstarke Open-Source-Plattform, die es mir ermöglicht, virtuelle Maschinen (VMs) und Linux Container (LXC) effizient zu erstellen und zu verwalten. Dies bietet eine enorme Flexibilität, da ich verschiedene Betriebssysteme und Anwendungen isoliert voneinander betreiben kann.

Die Proxmox-Cluster-Mitglieder:

- Proxmox Server 1 (BIOSTAR A68N-5600E):

- Prozessor: AMD PRO A4-3350B (2 GHz)

- RAM: 16 GB DDR4

- Speicher: 128 GB SSD Transcend (für Proxmox OS), 4 TB WD NAS HDD (für VMs)

- Rolle: Dieser Server ist für leichtere Workloads und Testumgebungen gedacht. Hier hoste ich oft neue Projekte oder Software, bevor sie auf die produktiven Server verschoben werden.

- Proxmox Server 2 (HP 260 G2 DM):

- Prozessor: Intel Pentium 4405U (1.1 GHz)

- RAM: 16 GB DDR4

- Speicher: 120 GB SanDisk SSD

- Rolle: Ein energieeffizienter und kompakter Server, ideal für weniger ressourcenintensive VMs und Dienste, die eine hohe Verfügbarkeit benötigen, aber nicht viel Rechenleistung erfordern, wie z.B. DNS-Server oder kleinere Monitoring-Instanzen.

- Proxmox Server 3 (ASUSTeK PRIME Z390-A):

- Prozessor: Intel i5-9400F (4,1 GHz)

- RAM: 32 GB DDR4

- Speicher: 8 TB HGST (Hitachi) HDD, 210 GB Intenso SSD, 2 TB Western Digital HDD

- Rolle:

Dies ist mein leistungsstärkster Server und das primäre Arbeitsross. Hier laufen die ressourcenintensiveren Virtualisierungen, darunter:

- Webserver: Hosten meiner persönlichen Websites und Projekte.

- Datenbanken: MariaDB, PostgreSQL für verschiedene Anwendungen.

- MQTT-Broker: Zentraler Kommunikationspunkt für meine Smart-Home-Geräte.

- Smart Home (IoBroker): Meine zentrale Smart-Home-Steuerung zur Automatisierung und Visualisierung von Sensordaten und Aktoren.

- Medienserver (Plex): Streamen meiner Mediensammlung an alle Geräte im Haus und unterwegs.

- Andere Dienste: Monitoring-Tools (Grafana, Prometheus), Docker-Container-Umgebungen und Entwicklungsumgebungen.

Um die Datenintegrität und die Betriebssicherheit zu gewährleisten, führe ich einmal pro Woche ein vollständiges Backup aller virtuellen Maschinen und Container durch. Diese Backups werden auf meinen Synology- und Terramaster-NAS-Systemen gespeichert und sind entscheidend für die schnelle Wiederherstellung im Falle eines Hardware-Ausfalls oder eines Software-Problems.

Spezialisten und Spielwiesen: Freifunk, Raspberry Pis und ESP-Mikrocontroller

Neben den Kernkomponenten meines Labs gibt es auch eine Reihe von Spezialisten und kleinen Helfern, die meine Leidenschaft für Netzwerke, Open Source und das Internet der Dinge (IoT) unterstreichen und wichtige Funktionen im Alltag übernehmen.

Leipziger Freifunk Router: Beitrag zur Community

- Meine Sammlung von Leipziger Freifunk Routern – bestehend aus zwei TP-Link und zwei Xiaomi MI Router 4G Gigabit Modellen – ist nicht nur Teil meines Labs, sondern auch ein aktiver Beitrag zur lokalen Community. Freifunk ermöglicht offene, freie und dezentrale Netzwerke. Ich unterstütze damit die Idee eines öffentlichen und zugänglichen WLANs in Leipzig und nutze sie, um die drahtlose Abdeckung auch außerhalb meines Primärnetzes zu erweitern.

Raspberry Pi: Die Schweizer Taschenmesser der Bastler

Meine vielseitige Sammlung von Raspberry Pis ist für unterschiedlichste Aufgaben im Einsatz, von der Automatisierung bis zum Monitoring:

- Vier Raspberry Pi Version 2/3 werden für kleinere Dienste wie Pi-hole (netzwerkweiter Adblocker), kleine Webserver für interne Anwendungen oder als Überwachungsknoten für Netzwerkstatistiken genutzt.

- Ein Raspberry Pi Version 1 dient oft für experimentelle IoT-Projekte, da er sehr sparsam im Verbrauch ist und für einfache Aufgaben ausreicht.

- Ein Raspberry Pi Version 4 ist deutlich leistungsstärker und wird für ressourcenintensivere Aufgaben wie eine Homebridge-Instanz (zur Integration von Nicht-HomeKit-Geräten in Apple HomeKit) oder als lokaler GitLab-Server für meine Code-Projekte verwendet.

- Ein Raspberry Pi Version 5, als neueste Ergänzung, wird für zukünftige Projekte mit höheren Leistungsanforderungen bereitgehalten, beispielsweise für Machine Learning im Edge-Bereich oder als kleiner Kubernetes-Node.

ESP8266/ESP3x: Die IoT-Basis

- Etwa 10 ESP8266/ESP3x Mikrocontroller sind über das gesamte Haus verteilt und bilden das Rückgrat meiner Smart-Home-Sensorik und Aktorik. Diese kostengünstigen und energieeffizienten Boards sind flexibel programmierbar und werden für eine Vielzahl von Aufgaben eingesetzt:

- LED-Streifen-Steuerung: Intelligente Beleuchtung in verschiedenen Räumen.

- Umweltsensoren: Erfassung von Temperatur, Luftfeuchtigkeit, Feinstaub (PM2.5, PM10) und CO²-Werten. Diese Daten werden kontinuierlich erfasst und an meinen IoBroker gesendet, wo sie visualisiert und für Automatisierungen (z.B. Lüftungsempfehlungen) genutzt werden.

- Andere Anwendungen: Tür-/Fensterkontakte, Präsenzmelder und andere kleine Automatisierungsaufgaben.

Visualisierung: Mein Netzwerk als Zeichnung (Aktuell)

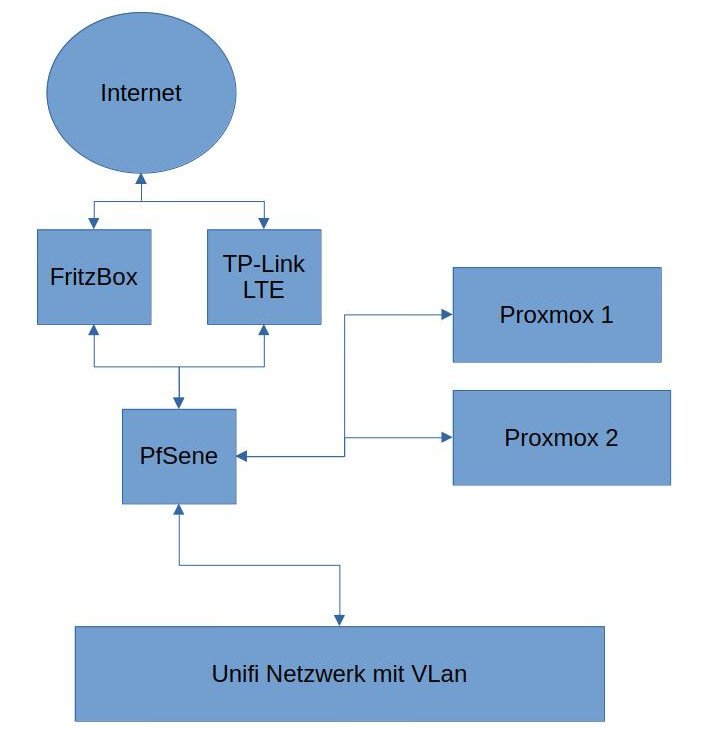

Die Komplexität eines Home Labs kann schnell unübersichtlich werden. Um einen klaren Überblick über die logische Struktur und die Verbindungen meiner Hauptkomponenten zu behalten, habe ich eine schematische Netzwerkzeichnung erstellt. Diese Grafik ist ein unverzichtbares Werkzeug für die Dokumentation, die Fehlersuche und die Planung zukünftiger Erweiterungen meines Netzwerks.

Abbildung 1: Schematische Darstellung der primären logischen Verbindungen meines Home Labs Netzwerks (Stand: 2024). Sie zeigt den Fluss vom Internet über die Router und Firewalls zu den Proxmox-Servern und dem UniFi-Netzwerk mit seinen VLANs.

Die Zeichnung verdeutlicht, wie die beiden Internetzugänge (FritzBox und der neue MikroTik LTE-Router) gebündelt oder redundant in die pfSense-Firewall münden, die dann den Traffic zu den Proxmox-Servern und dem segmentierten UniFi-Netzwerk mit seinen verschiedenen VLANs leitet. Dies ist ein vereinfachter Überblick, der die wichtigsten logischen Pfade aufzeigt.

Ausblick und Fazit: Eine Reise der ständigen Weiterentwicklung

Mein Home Lab ist, wie bei vielen Enthusiasten, ein ständig wachsendes und sich entwickelndes Projekt. Es ist nicht nur ein Ort zum Speichern von Daten oder zum Hosten von Diensten, sondern vor allem ein Ort des kontinuierlichen Lernens und Experimentierens. Jede neue Komponente, jedes neue Softwareprojekt und jede Herausforderung, die sich stellt, bietet die Möglichkeit, mein technisches Verständnis zu vertiefen und praktische Erfahrungen zu sammeln, die weit über das hinausgehen, was in einem Standard-IT-Kurs gelehrt wird.

Zu den größten Herausforderungen gehörte und gehört es, die Komplexität der verschiedenen Systeme zu beherrschen, eine hohe Verfügbarkeit zu gewährleisten und die Sicherheit nicht aus den Augen zu verlieren. Die konsequente Segmentierung des Netzwerks durch VLANs, die Implementierung einer robusten Firewall wie pfSense und eine disziplinierte Backup-Strategie waren entscheidende Schritte, um diese Herausforderungen zu meistern. Besonders die Umstellung auf den MikroTik wAPR-2nD als LTE-Router hat die Redundanz weiter verbessert und die Integration in mein MikroTik-Ökosystem optimiert.

Für die Zukunft habe ich bereits weitere Pläne: Ich möchte meine Heimautomatisierung mit IoBroker weiter ausbauen und noch mehr Sensoren und Aktoren integrieren, um ein wirklich intelligentes Zuhause zu schaffen. Ein weiteres spannendes Feld, das ich erkunden möchte, ist die Container-Orchestrierung mit Kubernetes, um Anwendungen noch flexibler und skalierbarer bereitzustellen. Auch die Integration von maschinellem Lernen für lokale Datenanalyse ist ein Ziel, das ich verfolge.

Das Home Lab ist für mich ein Synonym für technische Freiheit und Selbstbestimmung. Es ermöglicht mir, eigene Ideen umzusetzen, unabhängig von kommerziellen Anbietern zu sein und eine Infrastruktur aufzubauen, die genau meinen Anforderungen entspricht. Ich hoffe, dieser detaillierte Einblick in mein Home Lab war nicht nur informativ, sondern hat vielleicht auch den einen oder anderen Leser dazu inspiriert, sein eigenes technisches Zuhause zu erkunden und zu gestalten.

Haben Sie ähnliche Setups, Fragen zu meiner Konfiguration oder möchten Sie Ihre eigenen Erfahrungen teilen? Ich freue mich auf den Austausch in den Kommentaren!

Shot URL: https://anic.iot64.de/ph/L3BhZ2VzL2RlL3Byb2pla3RlL2hvbWUtbGFiLTItMC5waHA=

Lade Social Media Links...